Kelompok Ransomware Conti merupakan geng organisasi crimeware profesional yang mempersenjatai serangan dengan kerentanan Log4Shell. Melansir Keamanan Siber dan Agensi Keamanan Infrastruktur, umumnya serangan dari Conti adalah mencuri file, mengenkripsi server dan workstation, dan meminta pembayaran tebusan.

Ransomware Conti juga sudah melakukan 400 serangan di Amerika Serikat dan organisasi internasional.

Baca Juga :

Dalam laporan ThreatPost, Kamis (20/1), Conti dipercaya sebagai grup yang berbasis di Rusia dengan nama samaran Wizard Spider. Palo Alto Networks menyatakan tempat tersebut merupakan salah satu yang terkejam dari lusinan grup ransomware yang diketahui masih aktif.

Conti telah menjadi grup ransomware canggih tingkat profesional pertama yang mempersenjatai Log4j2, sekarang dengan rantai serangan penuh.

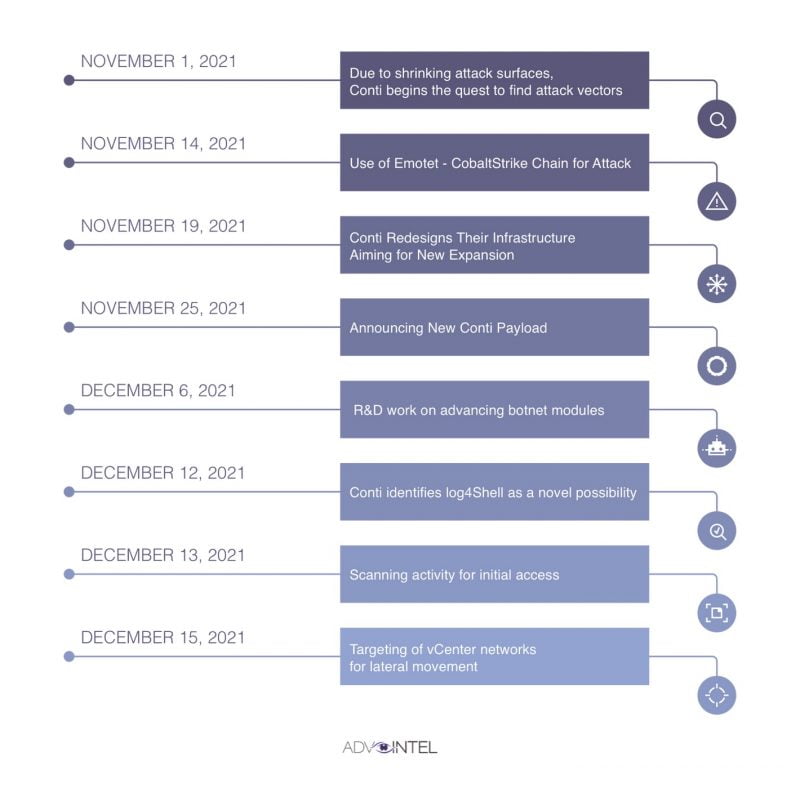

Rantai Serangan Kelompok Ransomware Conti

- Emotet adalah botnet yang muncul kembali bulan lalu di belakang TrickBot, sekarang dengan kemampuan untuk langsung menginstal …

- Cobalt Strike , alat yang sah dan tersedia secara komersial yang digunakan oleh penguji penetrasi jaringan pada perangkat yang terinfeksi dan diadopsi secara luas oleh penjahat dunia maya. Ini memberi aktor ancaman akses langsung ke target dan, menurut Boguslavskiy, mendahului…

- Human Exploitation , yang menggambarkan tahap serangan di mana aktor ancaman secara pribadi menyelidiki jaringan, mencari data penting, menganalisis struktur jaringan, menentukan pembagian jaringan yang paling penting, dan mencari cara untuk meningkatkan hak istimewa, antara lain. Pengadukan itu diikuti oleh…

- Missing ADMIN$ share. Pembagian administratif adalah pembagian jaringan tersembunyi yang dibuat oleh sistem operasi Microsoft Windows NT yang memberikan akses jarak jauh kepada administrator sistem ke setiap volume disk pada sistem yang terhubung ke jaringan. Seperti yang dikatakan Microsoft , “Bagian administratif yang hilang biasanya menunjukkan bahwa komputer yang dimaksud telah disusupi oleh perangkat lunak berbahaya.” Selanjutnya datang…

- Kerberoast. Kerberoasting, serangan umum dan meluas yang mengeksploitasi kombinasi enkripsi yang lemah dan kebersihan kata sandi akun layanan yang buruk, adalah serangan pasca-eksploitasi yang mengekstrak hash kredensial akun layanan dari Active Directory untuk peretasan offline. Sehubungan dengan tautan terakhir dalam rantai serangan, geng Conti minggu lalu memusatkan perhatian pada …

- VMWare vCenter servers. Pada Rabu, 15 Desember, Conti sedang mencari jaringan VMWare yang rentan untuk akses awal dan pergerakan lateral. Server VMWare berada dalam daftar panjang komponen dan vendor yang terpengaruh yang produknya ditemukan rentan terhadap Log4Shell.

Kecanggihan Conti

Conti adalah jenis ransomware yang disebut ransomware-as-a-service (RaaS). Mereka membobol jaringan lewat spearphishing dari email dengan attachment atau link berbahaya, masuk lewat kredensial Remote Desktop Protocol (RDP) yang lemah, sambungan telepon, software palsu dengan SEO, jaringan distribusi malware atau titik lemah lain pada target.

Selain mengenkripsi hingga mempublikasikan data curian, Conti juga sebagai ransomware-as-a-service/RaaS (layanan ransomware yang ditawarkan ke pengguna) berkolaborasi dengan geng TrickBot. Karena promosi dibantu oleh TrickBot, Conti pun disebut menggantikan geng Ryuk atau penerusnya.

Mengingat menjadi RaaS, Conti menginfeksi pada tahap kedua. Tahap pertama dilakukan “BazarLoader”, malware pintu belakang (backdoor), yang memang seringkali menjadi tahap awal infeksi sebelum adanya muatan tambahan.

Vektor infeksi awal untuk memuat malware tahap awal ini melalui email phishing. Penyerang mencoba menginfeksi korban dengan email phishing berisi tautan ke Google Drive. File yang ada di Google Drive yakni berbentuk PDF yang menyimpan muatan backdoor. Nanti, backdoor itulah yang menaruh atau sebagai pembawa muatan ransomware Conti.

Sejauh ini, vektor infeksinya tidak berubah meskipun sudah mengalami tiga kali perubahan pada ransomware-nya, menurut peneliti Cybereason.

Ransomware Conti telah melalui tiga versi. Awalnya ketika muncul pertama kali pada 29 Mei 2020, versi dua pada Oktobe 2020r, dan versi tiga pada November dan Desember 2020.

Operartor Conti menambahkan banyak kemampuan yang membuat ransomware itu semakin canggih dalam merusak sistem. Salah satu perubahan signifikan ada pada nama file catatan tebusan dari Conti_readme.txt menjadi readme.txt pada Desember 2020.

Begitu pula email atau URL yang disematkan memiliki perubahan dari versi pertama hingga ketiga, bnetuknya, aktivitas penyebaran melalui SMBnya yang semakin hari dapat bertindak tanpa argumen baris perintah, hingga catatan tebusan yang terlihat semakin banyak kalimat di dalamnya.

Adapun perubahannya pada versi pertama hanya mengeksekusi secara independen berubah menjadi tambahan Loader (pemuat) dynamic link library (DLL)—jenis file yang berisi instruksi yang dapat dipanggil oleh program lain untuk melakukan hal-hal tertentu.